Los 'malware' o software maliciosos más utilizados

Los 'malware' o software maliciosos más utilizados - Basados en los hallazgos de las autoridades, expertos han analizado el comportamiento de las organizaciones criminales y, de acuerdo con esto, han trazado unas directrices preventivas para mitigar su impacto en las compañías y las personas.

Los 'malware' o software maliciosos más utilizados y su evolución

Los 'malware' o software maliciosos más utilizados - Los grupos delincuenciales digitales evolucionan e implementan nuevas, y cada vez más sofisticadas, técnicas para atacar tanto a empresas, como a individuos y gobiernos. Ante ese peligro, se presenta un informe sobre los 'malware' o software maliciosos más odiados.

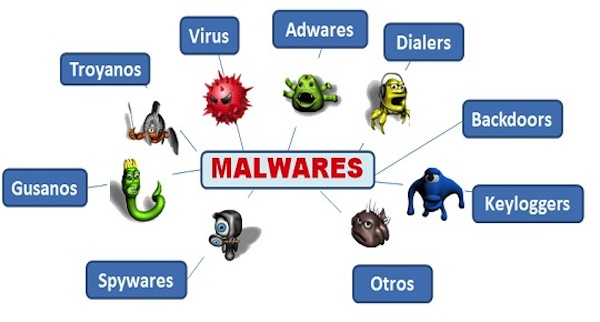

Los 'malware' o software maliciosos más utilizados - Así es como se denomina a los software maliciosos que tienen como objeto infiltrarse en computadores o sistemas de información sin el consentimiento de su propietarios. A continuación, los más utilizados por las organizaciones criminales:

Los 'malware' o software maliciosos más utilizados el Conficker

Es un gusano informático que infecta computadores y se propaga por la red automáticamente. Desactiva funciones importantes de Windows y productos de seguridad. Desde 2009 las detecciones de este malware han aumentado en más del 225%.

Los 'malware' o software maliciosos más utilizados el Darkbot

Este malware se dedica a robar credenciales de acceso como nombres de usuario y contraseñas. Microsoft ha detectado en el último semestre cerca de 100 mil máquinas infectadas con Darkbots por mes. La forma que utilizan para llegar a los computadores es a través de las redes sociales y plataformas de compra en línea.

Los 'malware' o software maliciosos más utilizados otros muy peligrosos

Citadel: Este gusano se difunde por medio de correos electrónicos no deseados y sitios web hackeados, como también pueden estar dentro de otros paquetes de malware. La forma de actuar es robando información personal financiera para darle a un hacker acceso y control sobre la misma. Este troyano ha lograro infectar a más de 90 países y se ha propagado por medio de más de 5 millones de unidades infectadas.

Jenxcus: Una de las principales razones por las que este gusano está afectando con éxito gran número de computadores es por su capacidad de infectar a través de unidades extraíbles como USB. Su especialidad es atacar computadores personales mediante descargas de archivos de internet, aparentemente de una manera involuntaria o accidental.

Simda: Los ciberdelincuentes logran acceder a computadores personales a través de este troyano con el objetivo de robar información personal, incluyendo contraseñas bancarias. El daño que hace es enorme porque manipula el tráfico de internet y contribuye con la proliferación de otros tipos de software malignos.

Los 'malware' o software maliciosos más utilizados recomendaciones

• Usar una aplicación antimalware y desplegar todas las herramientas de seguridad de los productos y servicios de software.

• No abrir mensajes de correo electrónico o datos adjuntos de remitentes desconocidos.

• Usar un bloqueador de elementos emergentes con el explorador de Internet.

• Prestar atención a las notificaciones de Windows SmartScreen.

• Mantener el software actualizado.

• Usar una configuración de privacidad en el explorador de Internet.

• Asegurarse de que el control de cuentas de usuario esté activado.

• Borrar la memoria caché de Internet y el historial de exploración regularmente.

• Utilizar tecnología de proveedores de servicios que cumplan con todos los estándares de seguridad.

• Utilizar contraseñas seguras.

Video

Deja una respuesta